Co nowego w Sophos UTM Accelerated (9.2): #5 – Advanced Threat Protection (ATP)

W tym artykule postaramy się wyjaśnić nową funkcję UTM – Advanced Threat Protection (ATP), która pozwala na ochronę przed ukierunkowanymi atakami w sposób tak prosty jak wciśnięcie przycisku. Zwrócimy również uwagę na to, dlaczego wielowarstwowe podejście do Advanced Persistent Threats (APT) jest prawdopodobnie najskuteczniejszą ochroną i dlaczego niektórzy dostawcy woleliby, żeby Klient o tym nie wiedział.

W tym artykule postaramy się wyjaśnić nową funkcję UTM – Advanced Threat Protection (ATP), która pozwala na ochronę przed ukierunkowanymi atakami w sposób tak prosty jak wciśnięcie przycisku. Zwrócimy również uwagę na to, dlaczego wielowarstwowe podejście do Advanced Persistent Threats (APT) jest prawdopodobnie najskuteczniejszą ochroną i dlaczego niektórzy dostawcy woleliby, żeby Klient o tym nie wiedział.

Lekcja o APT

Część dostawców chce, żeby Klient wybrał i kupił kilka oddzielnych urządzeń ze świetną ochroną przed zagrożeniami i obszarem izolacyjnym. Ponadto, wielu producentów próbuje wmówić klientom, że technologia, która chroniła ich do tej pory w tym momencie jest już przeżytkiem. W naszej opinii nie brzmi to jak rada.

Z doświadczenia producenta Sophos, i naszego własnego, niewiele małych i średnich firm posiada budżet i zasoby IT, aby zakupić i zarządzać dedykowanym urządzeniem ATM, zwłaszcza jeżeli nie oferuje wszystkich niezbędnych funkcji bezpieczeństwa. A więc czy posiadanie małego urządzenia ATP automatycznie zapewnia kompromis bezpieczeństwa? Absolutnie nie!

Najważniejszą informacją na temat APT jest to, że cyberprzestępcy wykorzystują zróżnicowane techniki, aby uzyskać dostęp do informacji, na których im zależy. To wymaga od dostawców tego samego podejścia, ochrony przed atakami na wielu płaszczyznach.

Advanced Threat Protection w UTM Accelerated (9.2)

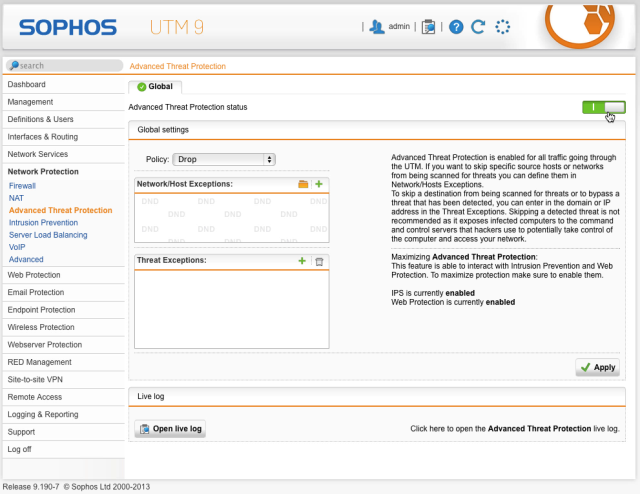

Advanced Threat Protecion w Sophos UTM 9.2 nie jest tylko pojedynczą technologią. Jego rdzeniem jest zestaw zróżnicowanych mechanizmów analizy ruchu. Dane dostarczane są z globalnej sieci laboratoriów SophosLabs, aby efektywnie zapobiegać łączeniu urządzeń z sieciami botnetów, itp.

Oprócz tego, Sophos UTM 9.2 może wykorzystać dane z systemu IPS, o ile jest aktywny oraz modułu Web Protection i ujednolicić je.

Dzięki analizom ATP mamy klarowne informacje na temat sieci w jednym miejscu. Nie ma znaczenia, który system raportuje zdarzenie, wszystko może być sprawdzone z poziomu jednego interfejsu, wraz z informacją o źródle i adresacie ruchu oraz opisem zagrożenia, dla lepszej analizy wykrytego zagrożenia oraz poradami dotyczącymi jego wyeliminowania.

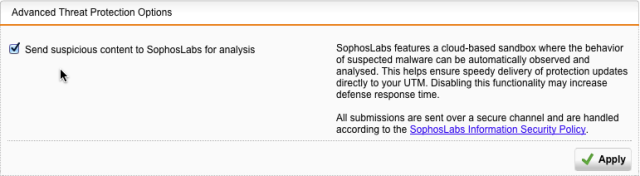

W dodatku, Sophos prezentuje oparty na chmurze, selektywny obszar izolacyjny, umożliwiający analizę podejrzanej zawartości. Jeżeli Sophos Labs uzna plik za złośliwy, dane o zagrożeniu zostaną zaktualizowane – co prowadzi do stałej poprawy ochrony dla całej społeczności Sophos UTM.

APT i ATP: Wszystko, czego potrzebujesz

Ostatnio wszyscy mówią o APT. Nie każdy jednak zgodzi się czy tak naprawdę one są. Niestety często przyczyną tych niejasności bywają dostawcy z branży bezpieczeństwa IT.

Jeżeli jakikolwiek dostawca powie Ci, że nie potrzebujesz ochrony poczty czy antywirusowej, prawdopodobnie od razu powinieneś pokazać mu drzwi. Nadal należy być pewnym, że posiadamy „standardową” ochronę na miejscu. Oznacza to, że technologia chroniąca komputery przez wirusami, spamem, malware, atakami socjotechnicznymi, itp jest nadal niezbednym narzędziem, również w początkowej fazie ataku ukierunkowanego.

Więcej informacji na temat Sophos UTM mogą Państwo uzyskać kontaktując się z partnerem Sophos – firmą Sun Capital.