Posty otagowane "bezpieczeństwo IT"

Red Blue Team VR – kompletny przewodnik instalacji i obsługi

Red Blue Team VR – kompletny przewodnik instalacji i obsługi Jak pobrać, zainstalować i uruchomić aplikację szkoleniową na goglach Meta Quest · Wersja demo · Klucze licencyjne · Obsługa kontrolerów Czym jest Red Blue Team?…

Kryptografia postkwantowa i cyberbezpieczeństwo – przyszłe zagrożenia dla danych

Kryptografia postkwantowa: przyszłe zagrożenie, na które cyberbezpieczeństwo musi reagować już dziś Komputery kwantowe są jednym z najbardziej przełomowych kierunków rozwoju technologii, ponieważ mogą znacząco przyspieszyć obliczenia. Jednocześnie jednak stanowią wyzwanie dla cyberbezpieczeństwa, gdyż podważają założenia,…

MFA ratuje firmowe konta przed atakami. Zobacz, jak działają YubiKey, Rublon, Nitrokey i Secfense

Dlaczego MFA stało się obowiązkiem, a nie „opcją”: zagrożenia, dobre praktyki i 3 sprawdzone rozwiązania (YubiKey, Rublon, Secfense, Nitrokey ) Hasło już dawno przestało być wystarczającą ochroną. Nawet jeśli jest długie i „silne”, nadal może…

MFA obowiązkowe dla szpitali w sieci PSZ – czas tylko do 29 maja 2025 r.!

🛡️ Obowiązek MFA dla szpitali z sieci PSZ – ostatni dzwonek na złożenie wniosku z KPO Szpitale zakwalifikowane do sieci Podstawowego Systemu Zabezpieczenia (PSZ) mają czas tylko do 29 maja 2025 roku, aby złożyć elektroniczny…

Ransomware atakuje małe firmy – jak skutecznie zabezpieczyć swój biznes?

Ransomware atakuje małe firmy – jak skutecznie zabezpieczyć swój biznes? Najnowszy raport naszego partnera technologicznego, firmy Sophos, ujawnia alarmujące dane: aż 70% wszystkich interwencji związanych z cyberbezpieczeństwem w małych firmach dotyczy ataków ransomware. Dla sektora…

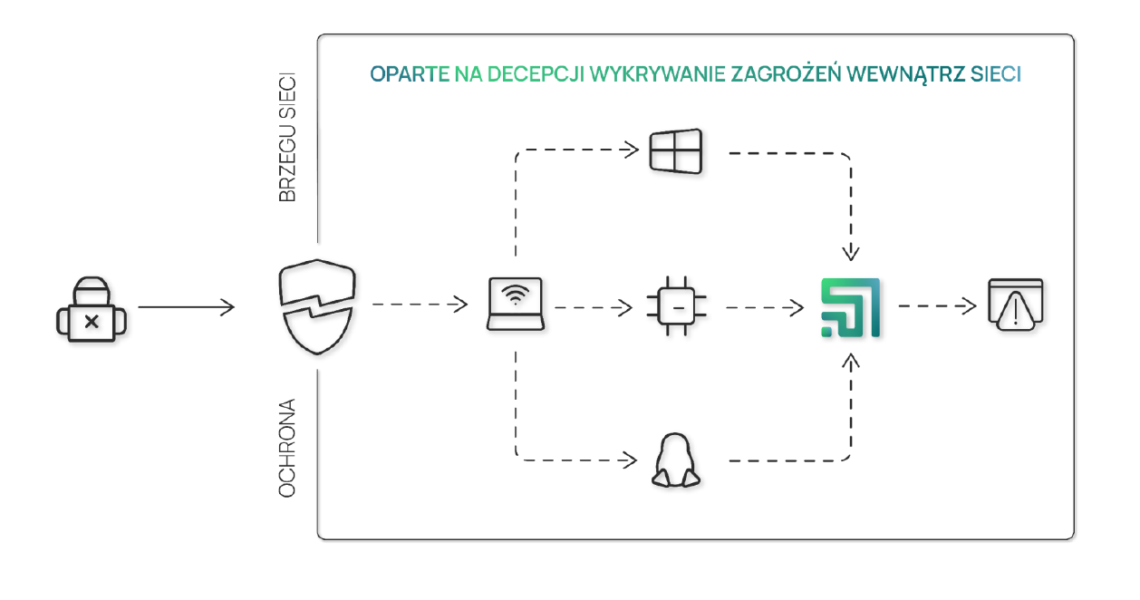

Cyberdecepcja czyli którymi drzwiami można bezpiecznie wpuścić hakera do swojej firmy?

Technologia decepcji, która słusznie powinna się kojarzyć z manipulacją i fałszywymi informacjami, odgrywała kluczową rolę w historii ludzkości. Od starożytnych forteli wojennych, takich jak koń trojański, po współczesne techniki maskowania i deepfake,

PAKIET SAFEGUARD

Nowość w Sun Capital: Pakiet SAFEGUARD Sun Capital z dumą prezentuje nasz najnowszy produkt – Pakiet SAFEGUARD. W odpowiedzi na coraz bardziej skomplikowane wyzwania związane z bezpieczeństwem, zarówno w przestrzeni cyfrowej, jak i fizycznej, rynek…

Aktualna oferta promocyjna na zakup urządzeń Sophos XGS

Przedstawiamy Państwu aktualną ofertę na zakup wybranych produktów Sophos w promocyjnej cenie: A.) Urządzenia Sophos XGS klasy UTM Niewątpliwie dużą zaletą tego urządzenia jest posiadanie dwóch procesorów. Jeden z nich dedykowany jest do zadań związanych…

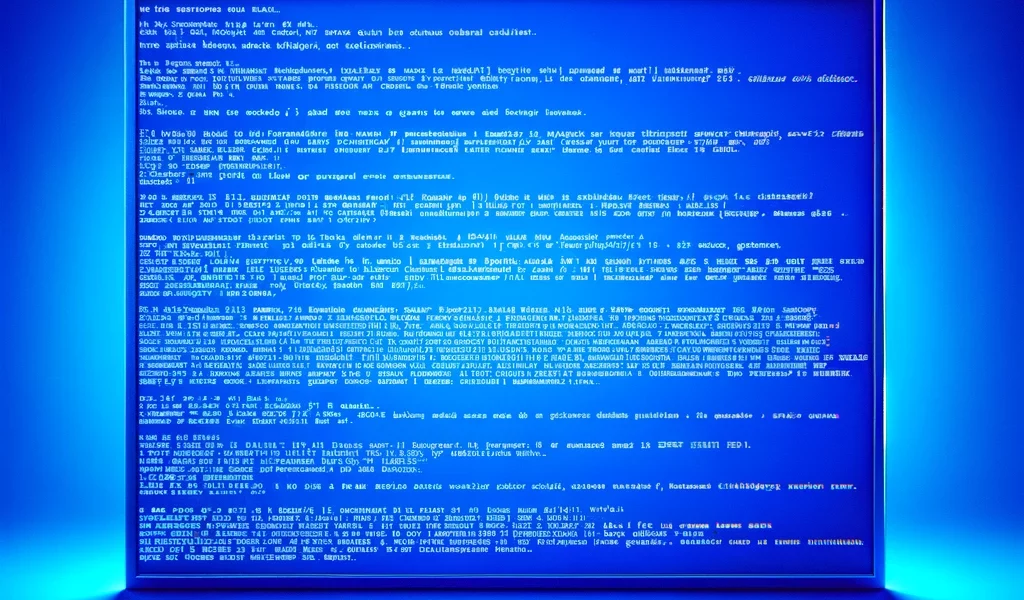

Błąd krytyczny na stacjach końcowych z Sophosem i Teramind

Użytkownicy oprogramowania antywirusowego Sophos Intercept X, którzy jednocześnie wykorzystywali na swoich stacjach końcowych agenta Teramind, mogli napotkać nieprzyjemną niespodziankę w postaci Niebieskiego Ekranu (BSOD).