Posty otagowane "cyberbezpieczeństwo"

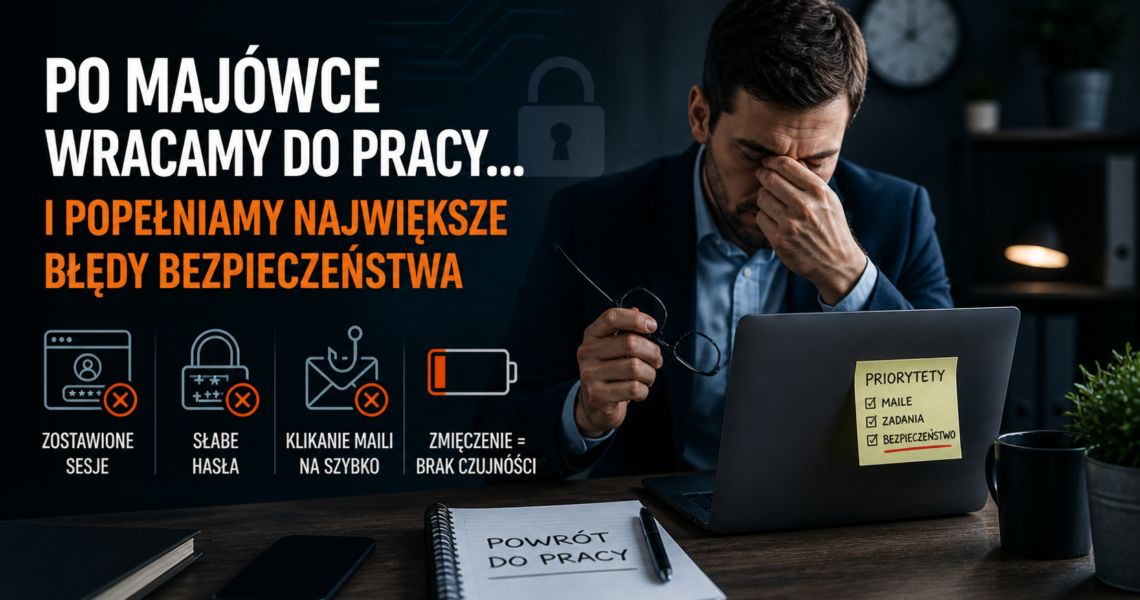

Po majówce wracamy do pracy i popełniamy największe błędy bezpieczeństwa

Po majówce wracamy do pracy… i popełniamy największe błędy bezpieczeństwa 🔐 Początek maja ma swój rytm. Z jednej strony wracamy do obowiązków, z drugiej wciąż jesteśmy myślami poza biurem. Dlatego właśnie ten moment jest szczególny,…

Kryptografia postkwantowa i cyberbezpieczeństwo – przyszłe zagrożenia dla danych

Kryptografia postkwantowa: przyszłe zagrożenie, na które cyberbezpieczeństwo musi reagować już dziś Komputery kwantowe są jednym z najbardziej przełomowych kierunków rozwoju technologii, ponieważ mogą znacząco przyspieszyć obliczenia. Jednocześnie jednak stanowią wyzwanie dla cyberbezpieczeństwa, gdyż podważają założenia,…

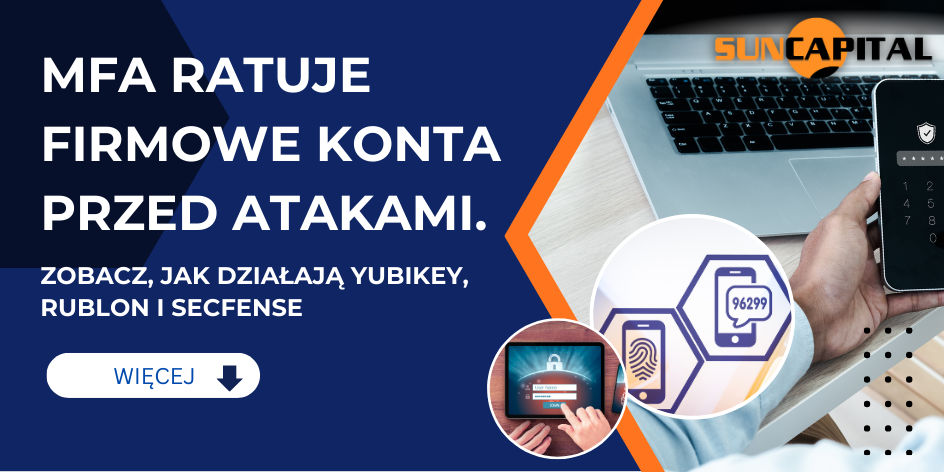

MFA ratuje firmowe konta przed atakami. Zobacz, jak działają YubiKey, Rublon, Nitrokey i Secfense

Dlaczego MFA stało się obowiązkiem, a nie „opcją”: zagrożenia, dobre praktyki i 3 sprawdzone rozwiązania (YubiKey, Rublon, Secfense, Nitrokey ) Hasło już dawno przestało być wystarczającą ochroną. Nawet jeśli jest długie i „silne”, nadal może…

Świąteczne życzenia od Sun Capital – dziękujemy za wspólny rok i bezpieczną przyszłość

Bezpiecznych Świąt i dobrego Nowego Roku 🎄✨ Święta to czas, kiedy na chwilę zwalniamy. Dlatego właśnie teraz chcemy się zatrzymać i powiedzieć jedno, ale bardzo ważne słowo: dziękujemy. Ponieważ to dzięki Wam mogliśmy realizować projekty,…

Show VR Sun Capital – zorganizuj nowoczesny event, szkolenie lub konferencję z VR

Zorganizuj z nami event, który angażuje, uczy i zostaje w pamięci – Show VR od Sun Capital Planujesz szkolenie, konferencję lub event firmowy, a jednocześnie chcesz, aby uczestnicy wynieśli z niego realną wartość? Dlatego właśnie…

Aplikacje VR Sun Capital – nowoczesne szkolenia z cyberbezpieczeństwa dla firm i szkół

Aplikacje VR Sun Capital – kompleksowa cyberedukacja w wirtualnej rzeczywistości Cyberbezpieczeństwo to dziś znacznie więcej niż technologia. To przede wszystkim ludzie, ich decyzje i codzienne nawyki. Dlatego właśnie w Sun Capital stawiamy na aplikacje VR,…

Rublon MFA z RFID – bezpieczne logowanie do Windows i RDP dzięki uwierzytelnianiu wieloskładnikowemu

Zabezpiecz logowanie do systemu Windows i połączenia RDP dzięki MFA z RFID – nowa funkcja Rublon MFA Bezpieczne logowanie do systemów IT jest dziś jednym z kluczowych elementów strategii cyberbezpieczeństwa w firmach. Chociaż hasła nadal…

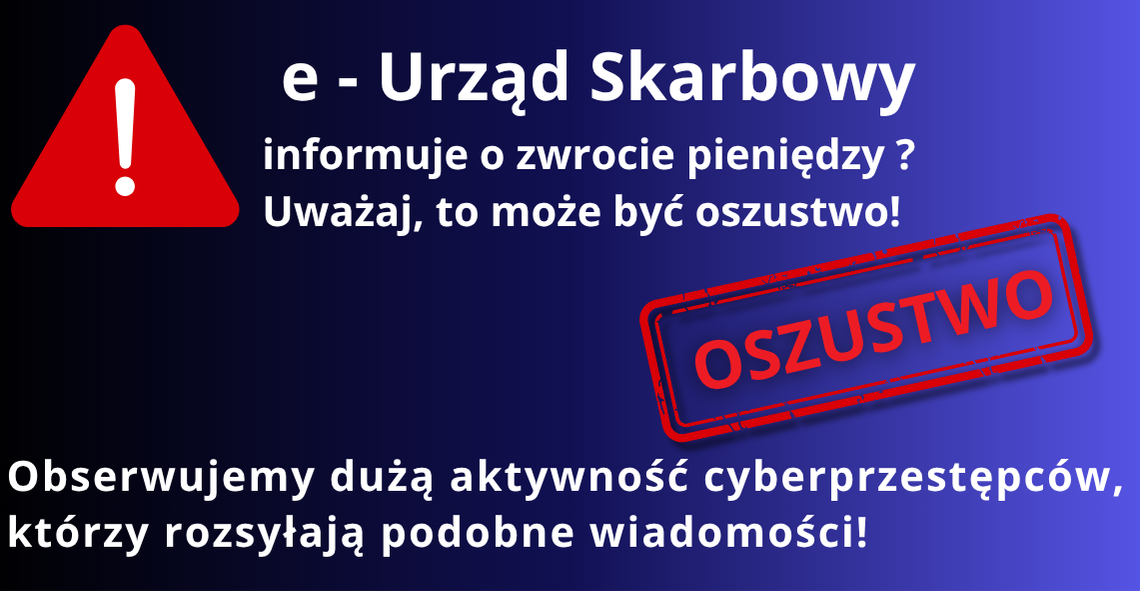

Oszustwo na e-Urząd Skarbowy – fałszywe zwroty podatku i wyłudzanie danych

e-Urząd Skarbowy informuje o zwrocie pieniędzy? Uważaj, to może być oszustwo! W ostatnich tygodniach obserwujemy wzmożoną aktywność cyberprzestępców, którzy rozsyłają fałszywe wiadomości e-mail i SMS-y podszywające się pod e-Urząd Skarbowy.Celem tych kampanii jest wyłudzenie danych…

Cyfrowy las i nowe wilki – jak budować odporność w sieci

Cyfrowy las i nowe wilki ukryte za ekranami Internet stał się współczesnym lasem – pełnym dróg, ścieżek, skrótów i niespodzianek. Można w nim znaleźć wiedzę, ludzi i inspiracje, ale łatwo też się zgubić. Bo między…