Raport zagrożeń bezpieczeństwa Sophos 2014 część. 4

Spam wymyślony ponownie.

Spam wymyślony ponownie.

Kolejny rok spamu. Nie jest czymś wspaniałym, ale w dalszym ciągu niesie ze sobą jakieś ryzyko.

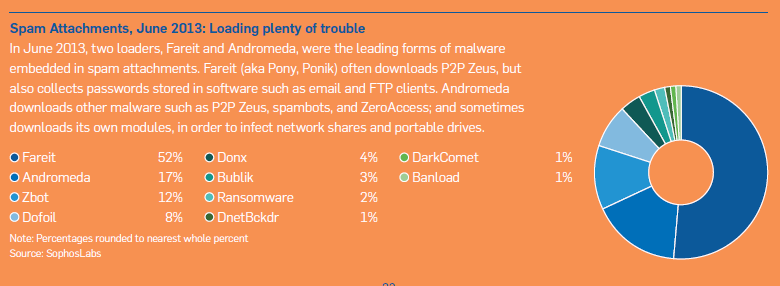

Tak długo jak ludzie będą wysyłać e-maile, tak długo, prawdopodobnie, kryminaliści będą wysyłać spam. Część spamu jest tylko uciążliwa. Inny typ, powiązany z oszustwami finansowymi, większość z nas nauczyła się, miejmy nadzieje, ignorować. Część spamu zawiera odnośniki do malware, co jest już niebezpieczne. Istnieje kilka taktyk, których spamerzy nigdy nie opuszczą. Na przykład oszustwo oparte na zdjęciach (próba sprzedania fałszywego Rolexa wydaje się dobrym przykładem) oraz spam odnoszący się do aktualnych wydarzeń (na przykład atak terrorystyczny na Bostoński Maraton w kwietniu 2013). Inne formy spamu wydają się cykliczne, wychodzące z mody i powracające po kilku latach. Na przykład w 2013 roku widzieliśmy powrót klasycznego oszustwa „pump-and-dump”.

Oszustwo giełdowe „pump-and-dump” powraca.

Treść wiadomości w oszustwie „pump-and-dump” obiecuje wzrost wartości akcji groszowych. Po tym jak kilka ofiar chwyci przynętę oszuści zaczynają wyprzedawać wszystkie swoje akcje, zbierając wszystkie zyski. Kilka lat temu wiadomości typu „pump-and-dump” stanowiły, w niektórych dniach, ponad 50% całego rozsyłanego spamu, jednak po wprowadzeniu sankcji przez Amerykańską Komisje Papierów Wartościowych i Giełd praktycznie zniknęły. Z początkiem 2013 roku można było zaobserwować ich ponowne pojawienie się, tym razem w seriach: „pump-and-dump” stanowił 1-7% spamu w styczniu w dniach 17-31; 5-15% w lutym od 16-20; oraz 5-20% przez większość marca. Wysyłanie tego typu wiadomości ustało pod koniec czerwca. Następnie znowu podskoczyło; przez lipiec, sierpień i wrzesień wiadomości „pump-and-dump” stanowiły od 10-20% całego spamu, przy czym osiągały nawet 50% w niektórych dniach. Jak mówi popularne przysłowie „nie da się być za bogatym, lub zbyt szczupłym”. Nie dziwi więc, że druga najpopularniejsza kampania spamowa skupia się na „zielonej kawie”, oszustwie polegającym na odchudzaniu lub zdrowiu. Wiadomości te próbują podszywać się pod uczciwie działające newslettery, często cytując wybitne osobistości telewizyjne, jak na przykład Dr Oz dla zwiększenia swojej wiarygodności. Linki zawarte w wiadomości kierują do założonych tylko dla tej akcji domen, które z kolei przekierowują do głównej strony reklamującej produkty.

Serwery rozproszone i spam typu „snowshoe

Spamerskie serwery i spamboty nieustannie są podatne na zneutralizowanie. W związku

z tym spamerzy, jak inni deweloperzy malware, cały czas poszukują nowych sposobów na ukrycie swojej działalności. W 2013 roku dla przykładu, wielu spamerów wykorzystywało technikę „snowshoe”, którą na szczęście nasze filtry antyspamowe potrafią wykryć. Termin „snowshoe” odnosi się do metody jaką spamerzy wykorzystują wysyłając swoje wiadomości przez duże obszary Internetu, ciągle utrzymując je na powierzchni, tak jak to robią rakiety śnieżne. Spamerzy wysyłają swoje wiadomości przez wiele adresów IP, stron internetowych oraz podsieci. Niektórzy wysyłają wielkie ilości przez jeden adres IP w bardzo krótkim czasie, następnie przenoszą się na inny, często będący w bliskim sąsiedztwie. Strategia ta ma na celu oszukanie filtrów, które opierają się na ilości przysłanych e-maili oraz na ominięciu prawa antyspamowego CAN-SPAM Act z 2003 roku działającego w Stanach Zjednoczonych (51). Wiadomości rozsyłane techniką typu „snowshoe” dla organizacji ze słabymi filtrami antyspamowymi stanowią ogromną większość przepuszczonego spamu.

SophosLabs: wyprzedzamy nawet najbardziej wyrafinowane ataki.

W czasie, gdy ataki stają się coraz bardziej wyrafinowane i nieuchwytne, firmy zajmujące się bezpieczeństwem powinny wykazywać się coraz większą inteligencją, elastycznością oraz szybkością w podejmowaniu działań. SophosLabs tym właśnie się charakteryzuje.

Na początku firmy zajmujące się malwarem skupiały się głównie na identyfikowaniu sygnatur kodu i kojarzenia ich ze złośliwym oprogramowaniem. Odpowiedzią atakujących było stworzenie wirusów polimorficznych, które generowały unikalną wersję malware na każdym zainfekowanym komputerze, czyniąc tym samym statyczną ochronę coraz mniej skuteczną. Części ataków polimorficznych można zapobiec w prosty sposób. Na przykład filtrowanie wiadomości email praktycznie za każdym razem zapobiega atakom dostarczanym poprzez załączniki poczty elektronicznej. Jednak w dzisiejszych czasach najgroźniejsze ataki składają się ze złożonych łańcuchów komponentów, rozsianych w sieci Web. Oraz, jak objaśnia niniejszy raport, ataki te zaadaptowały nowe, potężne narzędzia utrudniające wykrycie.

W odpowiedzi polegamy na kilku zintegrowanych warstwach ochrony. Dla przykładu skupiamy się na wykrywaniu i blokowaniu stron internetowych zawierających exploity i złośliwą zawartość. Zbudowaliśmy warstwową ochronę wymierzoną w wykrywanie komponentów kilku specyficznych zestawów exploitów, włączając w to zaciemnione przekierowania JavaScript, złośliwy kod Java JAR oraz zainfekowane dokumenty. Sama w sobie żadna warstwa ochrony nie jest doskonała, razem jednak tworzą bardzo efektywną ochronę. Jednak wciąż uczymy się jak robić to lepiej. Dla przykładu skupiamy się na ochronie bazującej na zawartości, która łączy informacje o pobieranych plikach oraz skąd zostały pobrane. Same w sobie, plik lub miejsce jego pobrania mogą być niewystarczające do oznaczenia jako niebezpieczne. Rozpatrywane jednocześnie często odkrywają subtelne wzorce, powiązane z zagrożeniami- wtedy nasze oprogramowanie zaczyna działać, bez ryzyka fałszywych alarmów. Dla tych rzadkich przypadków, kiedy wszystkie ochronne warstwy zawiodą dodaliśmy kolejną warstwę: ochronę w czasie rzeczywistym. Szukamy przesłanek świadczących o wykonywaniu kodu malware. Na przykład, czy program robi coś dziwnego, co niezainfekowane aplikacje robią bardzo rzadko? Rozpatrujemy

tą informacje z poprzednią analizą pliku wykonawczego programu. Plik, który mógł być tylko trochę podejrzany po pobraniu może zacząć zachowywać się w sposób, który zwiększy podejrzenia i doprowadzi do jego natychmiastowego zablokowania. Nowe wersje naszych instrumentów do ochrony sieci używają podobnych technik do blokowania urządzeń, których zachowanie może wskazywać na infekcje malwarem- na przykład urządzenie, które może być pod kontrolą botnetu. Sophos UTM 9.2 nie tylko sprawdza pakiety sieciowe i identyfikuje, gdzie znajduje się koniec połączenia w celu sprawdzenia zainfekowanych domen; potrafi także rozpoznać złośliwe pliki konfiguracyjne przesyłane z botnetu do zainfekowanych domen. Oczywiście z powodu zawrotnej szybkości z jaką zmieniają się zainfekowane serwery dowodzenia i kontroli oraz malware, które rozsyłają, produkty Sophos zapewniają natychmiastowe, oparte o rozwiązania w chmurze, aktualizacje. SophosLabs zarządza ogromną ilością danych, które niezbędne są do tego, by pozostać o krok przed dzisiejszymi atakami. Codziennie otrzymujemy dane z milionów punktów na całym świecie. Zbudowaliśmy infrastrukturę w oparciu o najnowsze dostępne technologie, które pomogą nam w szybkim przetworzeniu danych w wiedzę. Wymaga to skorelowania wielkich ilości informacji z chronionych serwerów do zidentyfikowania nadchodzących ataków; oraz do zbierania plików, adresów URL oraz danych telemetrycznych do stworzenia lepszej ochrony. Dla wszystkich techników wśród czytelników, nasza infrastruktura budowana jest w oparciu o Hadoop. To oprogramowania open source oparte jest na ideach wprowadzanych w Google i Yahoo. Powstało dla firm mających naprawdę olbrzymie ilości danych do analizy- firm jak Facebook, Twitter, eBay i oczywiście Sophos.

Trendy w roku 2014

Trendy w roku 2014

Poważny skok technologiczny który dokonał się przez ostatni rok oraz seria rewelacji na temat Amerykańskiej Agencji Bezpieczeństwa Narodowego, które zaszokowały międzynarodową społeczność zajmującą się bezpieczeństwem- uczyniły rok 2013 bardzo interesującym dla osób obserwujących aktualne wydarzenia. Podkreślając ubiegłoroczne wydarzenia ze świata bezpieczeństwa wyróżniliśmy kilka, które najprawdopodobniej zobaczymy w nadchodzącym roku.

Ataki na prywatne i korporacyjne dane przechowywane w chmurze.

Kiedy przedsiębiorstwa zaczynają coraz mocniej polegać na różnych usługach bazujących na chmurze do zarządzania danymi swoich klientów, wewnętrznymi planami projektów czy aktywami finansowymi, przewidujemy powstanie ataków, które skupiają się na urządzeniach przenośnych oraz poświadczeniach jako sposobach uzyskania dostępu do korporacyjnych lub prywatnych usług i danych w chmurze. Ciężko przewidzieć formę jaką przybiorą te ataki,

ale potrafimy wyobrazić sobie ransomware, które przejmie nie tylko lokalnie składowane dokumenty, ale też wszystkie przechowywane w chmurze dane. Nie muszą nawet opierać się na szyfrowaniu ale przyjmować formę szantażu i grozić upublicznieniem poufnych danych. Bardziej niż kiedykolwiek ważne stają się silne hasła i polityka dostępu do danych. Każde zabezpieczenie jest tak silne jak jego najsłabszy punkt, w wielu przypadkach system Windows i świadomość użytkownika.

APT i malware wycelowane w instytucje finansowe.

Przypuszczamy, że sukcesy zaawansowanego trwałego zagrożenia (APT) używanego w celu szpiegostwa przemysłowego zainspiruje gangi zainteresowane finansowym malware do przejęcia ich technik. W zasadzie widzimy techniki exploitów pożyczone od grup stojących za APT używane do dystrybucji malware. W czasie kiedy firmy zajmujące się bezpieczeństwem odnoszą sukcesy w rozwijaniu warstw ochrony, podnoszeniu bezpieczeństwa systemów operacyjnych oraz zwiększaniu świadomości użytkowników, cyberprzestępcy zmuszeni są do zwiększaniu zysków osiąganych z mniejszej ilości ofiar. Nowe ataki zainicjowane przez tradycyjne malware mogą w przyszłości zawierać komponenty i metody dostarczania specjalnie zbudowane lub przystosowane do wąskiego grona adresatów. Linia odgraniczająca APT i tradycyjne malware będzie się coraz bardziej zamazywać w roku 2014.

Malware na Androida, coraz bardziej złożone, szuka nowych celów.

W 2013 roku widzieliśmy ogromny wzrost w malware na Androida nie tylko w ilości unikalnych rodzin i próbek, ale także w ilości urządzeń zarażonych na całym świecie. Mimo, iż przewidujemy, że nowe poprawki bezpieczeństwa platformy Android spowodują znaczącą zmianę w ilości infekcji, to ich wprowadzanie będzie bardzo powolnym procesem, sprawiającym, że wielu użytkowników dalej będzie podatnych na proste socjotechniczne ataki. Cyberprzestępcy dalej będą szukać nowych sposobów na osiągnięcie zysków z malware na Androida. Chociaż ich opcje są bardziej ograniczone niż na Windowsie, to właśnie mobilne urządzenia są bardzo atrakcyjnym celem dla ataków wymierzonych w media społecznościowe i aplikacje dostępowe do chmury. Ryzyko to można zmniejszyć przez wymuszanie polityki przynoszenia swojego urządzenia, które przeciwdziałaja używaniu aplikacji z nieznanego źródła oraz wymuszaniu stosowania aplikacji przeciwko malware.

Dywersyfikacja i specjalizacja malware.

Różnorodność finansowego malware odzwierciedla różnice między geograficznymi

i ekonomicznymi regionami. Widzieliśmy to już w technikach inżynierii socjalnej nastawionych na poszczególne kraje, opcji osiągania zysków z malware oraz celów ataków. Różnorodność malware w zależności od grupy docelowej będzie zwiększać się w 2014 roku, w szczególności będzie odróżniać użytkowników biznesowych od indywidualnych. Możemy także oczekiwać bardziej specjalistycznych ataków w odniesieniu do zmieniających się poziomów zabezpieczeń oraz wartości samego celu.

Sieci społecznościowe i aplikacje mobilne jako zagrożenie dla prywatnych danych

Zagrożenia platform mobilnych w dalszym ciągu będą głównym tematem w roku 2014. Coraz większe zainteresowanie aplikacjami do indywidualnej i służbowej komunikacji zwiększa możliwości ataku, szczególnie dla inżynierii socjalnej oraz możliwość wydobycia danych. Ponieważ książka adresowa i sieć powiązań jest prawdziwym skarbem dla cyberprzestępców należy zwracać uwagę na nadawanie praw dostępu do tych danych. Mobilne i Webowe aplikacje dla klientów biznesowych pomogą ograniczyć ryzyko.

Pokonywanie zabezpieczeń

W nigdy nie kończącej się walce pomiędzy cyberprzestępcami a firmami zajmującymi się bezpieczeństwem zobaczymy nowe techniki wymierzone w ostatnie mechanizmy zabezpieczające. Systemy zabezpieczające bazy danych w chmurach, białe listy, mechanizmy reputacji czy sandboksy będą atakowane nowymi i coraz groźniejszymi technikami. Zobaczymy więcej malware podpisanego wykradzionymi podpisami elektronicznymi, próby zatrucia danych bezpieczeństwa i danych telemetrycznych, nowe metody wykrywania i wydostawania się z sandboksów oraz zwiększone wykorzystanie normalnych aplikacji do złośliwych celów.

64 bitowe malware

Wraz ze zwiększającym się udziałem systemów 64 bitowych na rynku komputerów PC przewidujemy pojawienie się malware które nie będzie w stanie uruchomić się na systemach 32 bitowych.

Zestawy exploitów w dalszym ciągu będą zagrażać głównie Windowsom

Mimo technologicznego postępu poczynionego przez Microsoft w systemach Windows, który znacząco podwyższył poprzeczkę twórcom exploitów, firma jeszcze nie wygrała wojny. Kończący się okres wsparcia dla Windows XP, po 12 latach, sprawi że stanie się on celem dla atakujących. Czy Windows 7 będzie się cieszył tak samo długim okresem dominacji na rynku? Jak dużo czasu minie do migracji większości urządzeń końcowych na nowsze, lepiej zabezpieczone wersje systemu Windows? Dostarczenie zagrożeń wymagających reakcji użytkownika (inżynieria socjalna) w dalszym ciągu będzie odgrywać dużą role. Jednak autorzy malware będą musieli zmienić swoje techniki do przekonywania ofiar do uruchomienia złośliwego kodu, w czasie kiedy użytkownicy są coraz bardziej świadomi przy rozróżnianiu malware od normalnych aplikacji. Autorzy malware będą musieli zmienić swoje przynęty na dostosowane do określonej grupy i bardziej przekonywujące.

Osłabianie bezpieczeństwa sprzętu, infrastruktury oraz oprogramowania

Ujawniane przez cały 2013 rok informacje o szpiegujących agencjach rządowych oraz backdoorach (nie tylko tych rządowych, ale także innych organizacji) pokazały światu, że zakrojone na szeroką skale pokonanie zabezpieczeń podstawowej infrastruktury na jakiej wszyscy pracujemy jest nie tylko możliwe, ale już się wydarzyło. Będziemy musieli ponownie oceniać technologie i partnerów którym ufamy. Odkrycia te, najprawdopodobniej dopiero rozpoczęły ten temat i możemy spodziewać się więcej tego typu historii w 2014 roku. Większość przedsiębiorstw nie będzie miało zasobów i umiejętności do wyszukiwania backdoorów. Rozsądnym byłoby przyglądanie się specjalistom z zakresu bezpieczeństwa w oczekiwaniu na nowe odkrycia.

Hackowanie wszystkiego

W dalszym ciągu otaczamy się coraz bardziej różnorodnymi urządzeniami, z których część przechowuje nasze wrażliwe biznesowe dane. Systemy bezpieczeństwa tych urządzeń nie są jeszcze tak dopracowane, jak te z rynku tradycyjnych komputerów PC. Dla tych, którzy pragną nas zaatakować to właśnie te urządzenia w naszych domach, biurach a nawet miastach będą głównym celem. Nowe elektroniczne waluty czy sposoby płatności sprawią, że nie tylko karty kredytowe będą wymagać ochrony. Mimo, że nie przewidujemy tego, iż ataki na „Internet przedmiotów” staną się bardzo powszechne w roku 2014, spodziewamy się coraz większej liczby podatności oraz zwiększonej liczby dowodów na potencjalne exploity.

Na zakończenie

Na zakończenie

W 2013 roku twórcy malware, exploitów i botnetów stawali się coraz bardziej inteligentni i bardziej agresywni. Wprowadzili nowe formy ataków, nowe sposoby na modyfikacje starych rozwiązań, nowe cele oraz nowe sposoby na ukrycie swojej działalności.

Ochrona przed nowymi atakami wymaga od nas wszystkich stawania się coraz mądrzejszymi. W Sophos nieustannie pracujemy nad coraz bardziej wyrafinowaną detekcją zagrożeń, dostarczaniem poprawek w czasie rzeczywistym z naszej chmury oraz pomaganiem w zabezpieczaniu nowych generacji sprzętu przenośnego- jeśli użytkownicy chcą z nich korzystać. Niezależnie od tego czy jesteś profesjonalistą IT, przedsiębiorcą czy osobą prywatną jest duża szansa, że stajesz się coraz bardziej świadomy na temat bezpieczeństwa. Upewniasz się (a przynajmniej powinieneś), że wszystkie systemy są należycie chronione, bez względu na to czy obsługują konwencjonalne czy mobilne urządzenia. Wyłączenie platform takich jak Java, kiedy ich nie potrzebujesz jest dobrym sposobem na zmniejszenie powierzchni ataków. Zawsze aktualizuj swoje oprogramowanie, część ataków zawsze opiera się na starych podatnościach. Przy okazji przypomnij sobie podstawy bezpieczeństwa (jak używanie silnych haseł czy przygotowanie użytkowników do unikania socjotechniki). Wojna na polu bezpieczeństwa IT nie skończy się w najbliższym czasie. Jednak jeśli pozostaniesz czujny, wprowadzisz dobre praktyki bezpieczeństwa, będziesz rozważnie korzystał z technologii oraz otrzymasz właściwą pomoc, możesz utrzymać swoją organizacje wolną od zagrożeń. W Sophos możemy zaoferować najlepszą pomoc i zawsze jesteśmy do usług.