Ważna aktualizacja bezpieczeństwa dla Kerio Control!

Producent rozwiązania Kerio Control udostępnił nową wersję oprogramowania, oznaczoną 9.2.8. Wersja ta jest wersją istotną z punktu widzenia bezpieczeństwa…ponieważ od tej wersji nastąpiła zmiana algorytmu szyfrującego stosowanego dotychczas z BlowFish na AES 128. Jest to podyktowane odkrytą podatnością na atak.

Warto zauważyć, że podatność ta jest możliwa do wykorzystania tylko podczas zestawiania połączenia VPN i wymaga od atakującego ponadto wiedzy o stosowanym modelu urządzenia, systemie operacyjnym, używanych portach oraz adresacji IP. W przypadku używania rozwiązania Kerio Control bez obsługi połączeń VPN, podatność nie jest możliwa do wykorzystania.

Podatny na ataki protokół VPN występuje we wszystkich wersjach Kerio Control do wersji 9.2.7 włącznie.

Poza aktualizacją oprogramowania na serwerze Kerio Connect, konieczna jest również aktualizacja klienta VPN. Jest to o tyle istotne, że wersja 9.2.8 jest ostatnią wersją, która wspiera klienty VPN w wersji niższej od 9.2.8. Kolejne aktualizacje Kerio Control będą umożliwiały korzystanie z klientów VPN w wersji 9.2.8 i wyższych, a starsze wersje oprogramowania Kerio Control nie współpracują z klientami VPN od wersji 9.2.8.

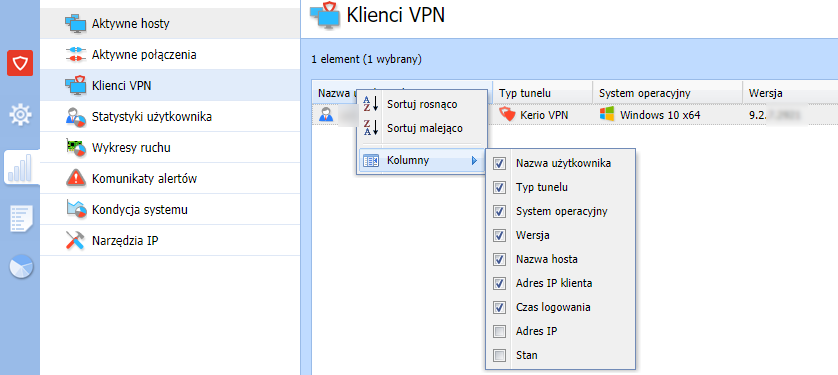

Aby sprawdzić, z jakiej wersji klienta VPN korzystają obecnie podłączeni użytkownicy należy w konsoli administracyjnej: przejść do zakładki Stan –> Klienci VPN –> kliknąć prawym przyciskiem myszy na dowolną istniejącą kolumnę –> w podmenu Kolumny należy zaznaczyć opcję Wersja. Konfiguracja przedstawiona jest na grafice poniżej:

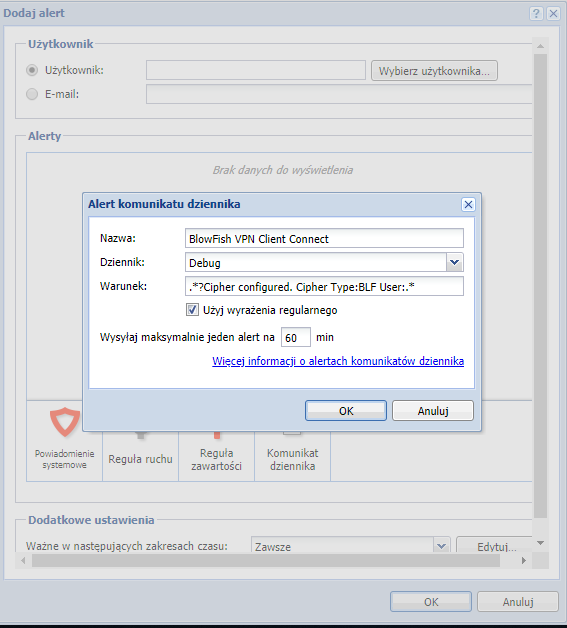

Aby utworzyć automatyczne powiadomienia dla administratora o korzystaniu ze starej wersji klienta VPN, w momencie podłączenia się użytkownika, należy w konsoli administracyjnej: przejść do zakładki Dzienniki –> wybrać Debug –> kliknąć prawym przyciskiem na tekst loga i wybrać opcję Wiadomości –> przewinąć okno do opcji Kerio VPN i wybrać VPN Clients, a następnie zatwierdzić zmiany przyciskiem OK. W dalszej kolejności należy przejść do zakładki Konfiguracja –> Raportowanie i monitorowanie –> Ustawienia alertu –> Dodaj… –>podać adres e-mail na który otrzymywane będzie powiadomienie –> wybrać opcję Komunikat dziennika —> w polu nazwa wpisujemy: BlowFish VPN Client Connect, jako dziennik wybieramy: Debug, jako warunek wpisujemy: .*?Cipher configured. Cipher Type:BLF User:.*

Całość zapisujemy klikając dwukrotnie OK.

Aktualizacja jest dostępna do pobrania pod adresem: http://www.kerio.pl/support/kerio-control

Poza wprowadzeniem nowego algorytmu szyfrowania aktualizacja wprowadza następujące zmiany i usprawnienia:

* Limitowanie łącza dostępnego dla konkretnego użytkownika

* Optymalizacja zużycia pamięci i poprawa płynności działania / zwiększenie szybkości połączenia VPN o ok. 40%

* Podanie nazwy hosta dla klienta VPN jest od teraz obowiązkowe

– naprawiono dostęp do zakładki Użytkownicy i Grupy na IE 11

– naprawiono błąd polegający na nieodświeżaniu statystyk użytkowników

– naprawiono błąd występujący podczas instalacji klienta VPN w systemie Ubuntu 18.04 LTS w wersji 64-bitowej

– naprawiono błąd z obsługą ruchu VPN po uaktywnieniu weryfikacji dwuetapowej (2FA) w urządzeniach iPhone na systemie iOS 11.4.1

– naprawiono błąd związany z błędnym rozpoznawaniem nazwy hosta przy weryfikacji dwuetapowej (2FA)

– filtrowanie zawartości internetowej po słowie kluczowym nie zwraca już pustych wyników

– naprawiono błąd związany z brakiem aktualizacji szczegółów dotyczących użytkownika w zakładce Aktywne hosty