Czym jest IPS oraz IDS?

Deweloperzy zapZarówno IPS (Intrusion Prevention System) jak i IDS (Instrusion Detection System) to zaawansowane narzędzia w dziedzinie cyberbezpieczeństwa. Z tych rozwiązań korzystają wszystkie firmy, które cenią sobie szczególne bezpieczeństwo w firmie. Część tych firm ma również odgórnie nakazane korzystanie z nich. W tym artykule przyjrzymy się, na czym polegają obydwa te rozwiązania oraz w jaki sposób działają.

IDS (Intrusion Detection System)

W pierwszej kolejności przyjrzyjmy się prostszemu rozwiązaniu, czyli Systemowi Wykrywania Włamań. IDS monitoruje sieć pod kątem złośliwej aktywności bądź naruszeń zasad. Wszystkie te incydenty są bezpośrednio zgłaszane i gromadzone przy użyciu systemu zarządzania informacjami (SIEM). System SIEM zbiera dane z wielu źródeł i z wykorzystaniem technik filtrowania odróżnia aktywność szkodliwą od fałszywej. System IDS wyróżnia dwa głównej rodzaje:

- NIDS (Network Intrusion Detection System) – system wykrywania włamań do sieci. Analizuje przychodzący ruch sieciowy dla wszystkich systemów w segmencie sieci do którego są one podłączone. Istotną rzeczą dla NIDS o jakiej warto wspomnieć jest to, że potrafi rozpoznawać ataki przeciwko systemom, które mają zainstalowanych HIDS,

- HIDS (Host-Based Intrusion Detection System) – system wykrywania włamań oparty na hoście, który monitoruje ważne pliki systemu operacyjnego.

Ponad to warto wspomnieć o dwóch ważnych funkcjonalnościach na których opierają się powyższe warianty:

- Wykrywanie wzorców i sygnatur – oparty na sygnaturach IDS wykrywa zagrożenia wyszukując określone wzorce. Mogą to być znane już sekwencje wykorzystywane przez złośliwe oprogramowanie (malware) lub sekwencje bajtów w ruchu sieciowym. Dużą zaletą sygnatur w IDS jest sprawne wykrywanie znanych już ataków. Niestety wykrycie nowych ataków nie jest już takie proste, gdyż nie jest dostępny dla nich żaden charakterystyczny wzorzec,

- Anomalie – metoda wykrywania która wykorzystuje uczenie maszynowe. Deweloperzy zaprojektowali ją w celu wykrywania nieznanych do tej pory ataków. Za pomocą uczenia maszynowego tworzone są zaufane modele, które porównywane są do nowych zachowań jakie dzieją się w naszej sieci. Niestety minusem w procesie tego działania jest to, że legalna do tej pory aktywność może zostać fałszywie sklasyfikowana jako złośliwa.

Niestety mimo tego, że IDS jest bardzo powszechnym rozwiązaniem identyfikuje ono jedynie i powiadamia o incydentach, nie podejmuje aktywnych działań. Tutaj z pomocą przychodzi nam System Zapobiegania Włamaniom (IPS).

IPS (Intrusion Prevention System)

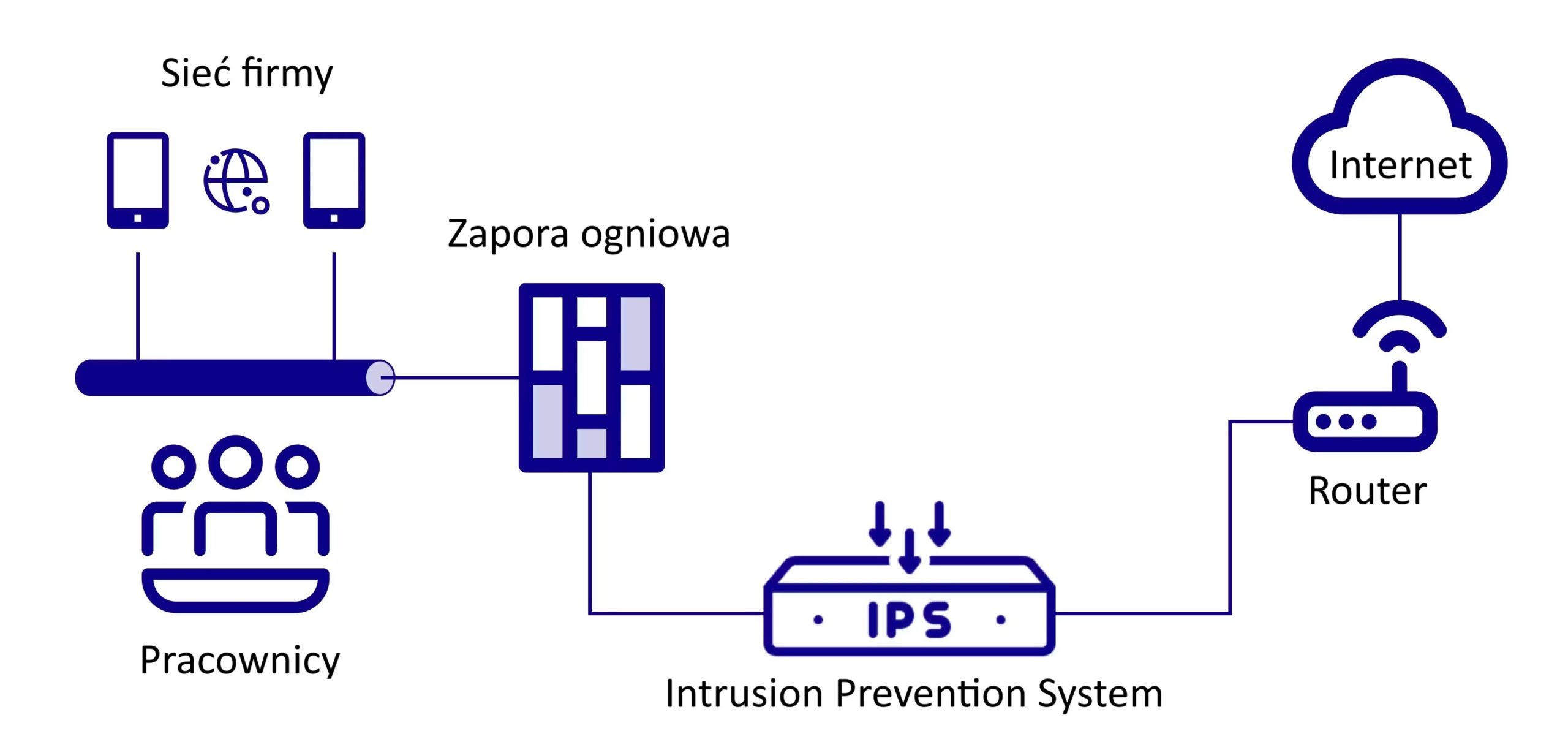

Drugim, bardziej zaawansowanym rozwiązaniem jakie dziś omówimy jest System Zapobiegania Włamaniom. To tak naprawdę rozbudowany IDS, który poza wykrywaniem zagrożeń działa przeciw nim w czasie rzeczywistym. IDS informuje nas o zagrożeniach, na które np. administrator sieci musi sprawnie zareagować, IPS zaczyna działać zanim zagrożenie przyniesie jakiekolwiek szkody. W skład takich działań może wchodzić: blokowanie ruchu sieciowego, rozłączanie sesji lub inne akcje zapobiegawcze, aby powstrzymać atak możliwie najszybciej.

Możliwe, że spotkaliście się również z takim terminem jak „Eliminacja zagrożeń w locie”. To kolejna funkcjonalność IPS, a poprzez działanie mechanizmu w czasie rzeczywistym mówimy o wykrywaniu i eliminowaniu zagrożeń zanim spowodują jakiekolwiek szkody. Jest to niezwykle efektywne w przypadku wybitnie złośliwego oprogramowania. IPS może zablokować całe połączenie i ruch sieciowy związany z konkretnym atakiem, a to z kolei izoluje w pełni dane zagrożenie.

Warto wspomnieć o współpracy IPS z warstwą 7 w modelu OSI jaką jest warstwa aplikacji. To właśnie na niej działa wszelkiego rodzaju oprogramowanie użytkowe jakim są bazy danych czy przeglądarki internetowe. Nieodpowiednie zabezpieczenie aplikacja webowa może być podatna na zaawansowane ataki takie jak SQL Injection bądź Cross-Site Scripting (XSS). Podobnie atak DDoS (Distributed Denial of Service) może być skierowany na aplikacje internetowe w celu ich wyłączenia. IPS wykrywa i blokuje tego typu ataki, które są w głównej mierze ukierunkowane na aplikacje i protokoły komunikacyjne działające na tej warstwie.

Podsumowanie

Zarówno Intrusion Prevention System (IPS) jak i Intrusion Detection System (IDS) to zaawansowane narzędzia w dziedzinie cyberbezpieczeństwa. Oba chronią organizację przed różnymi typami zagrożeń. IPS zapewnia aktywną ochronę i natychmiastową reakcję, co jest kluczowe w zatrzymywaniu zagrożeń jeszcze przed ich eskalacją. Z kolei IDS zajmuje się ciągłym monitorowaniem oraz wykrywaniem incydentów, co jest niezbędne do identyfikacji nowych sposobów ataków i analizy zachowań w sieci. W praktyce wiele organizacji decyduje się na wspólne stosowanie obu tych narzędzi, aby zapewnić wszechstronną ochronę sieci i danych przed ewoluującymi zagrożeniami w cyberprzestrzeni. Zachęcamy do przetestowania narzędzi na własnym środowisku i wdrożeniu go do firmy. Bezpieczeństwa nigdy za wiele!

1 Komentarz. Zostaw nowy

[…] nie potrzebują dostępu do bazy danych i pozostałych narzędzi. Warto rozważyć również IPS/IDS lub zakup zapory sieciowej przeznaczonej na aplikacje (WAF – Web Application Firewall). […]