zCrypt – ransomware

Trojany to chyba najpopularniejszy rodzaj złośliwego oprogramowania w obecnych czasach – na pierwszy „rzut oka” wydają się niegroźnymi programami aby po chwili okazać się bardzo niemiłą niespodzianką, która dobierze się do Twoich poufnych danych z wyciągnięciem pieniędzy z Twojego konta bankowego włącznie.

Trojany to chyba najpopularniejszy rodzaj złośliwego oprogramowania w obecnych czasach – na pierwszy „rzut oka” wydają się niegroźnymi programami aby po chwili okazać się bardzo niemiłą niespodzianką, która dobierze się do Twoich poufnych danych z wyciągnięciem pieniędzy z Twojego konta bankowego włącznie.

Nie rozprzestrzeniają się one samoczynnie, muszą być dostarczane, zazwyczaj odbywa się to drogą mailową lub poprzez strony www. 20 lat temu większość złośliwego oprogramowania (tzw. malware) była wirusami, co oznacza, że były one tak zaprogramowane aby mogły rozprzestrzeniać się na własną rękę, zazwyczaj poprzez kopiowanie się do innych plików czy katalogów. Każdy z nas pamięta dyskietki i przenoszone za ich pomocą wirusy. Z biegiem czasu rozwój technologii IT ewoluował a wraz z nim również wirusy.

Samo rozprzestrzeniające się złośliwe oprogramowanie ma dla oszustów jedną zasadniczą korzyść: nie muszą poświęcać czasu na rozsyłanie spamu z zainfekowanymi załącznikami czy linkami, ponieważ wirusy żyją własnym życiem i rozprzestrzeniają się zarówno wewnątrz danej sieci jak i na zewnątrz z chwilą, gdy tylko znajdą ku temu sprzyjające środowisko.

Viral ransomware

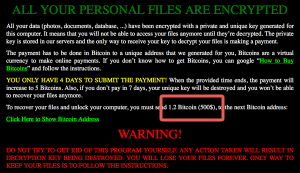

Większość złośliwego oprogramowania typu ransomware generuje unikalny klucz szyfrujący, pisząc unikalny mamy na myśli, że każde zainfekowane urządzenie można odblokować tylko i wyłącznie poprzez zakup unikalnego kodu – dla każdego urządzenia kod będzie inny. Niestety nie da się tu pójść na łatwiznę i wprowadzić jeden kod dla kilku zainfekowanych urządzeń.

W ostatnim czasie w sieci pojawił się Locky – ransomware, który jeśli mu na to pozwolisz dobierze się do Twoich plików, dysków przenośnych jeśli będą w tym czasie podpięte czy do serwerów lub komputerów innych użytkowników. Jest to o tyle niepokojące, że to malware samo się rozprzestrzenia. Nie dawno laboratorium Sophos wykryło i zablokowało podobne złośliwe oprogramowanie: Troj/Agent-ARXC oraz Troj/Mdrop-HGD. Według informacji jakie przekazano nie odnotowano wielu dowodów na to, że potrafi on rozprzestrzeniać się efektywnie. Na szczęście.

Jak większość oprogramowania typu ransomware i te również w głównej mierze jest przenoszone drogą mailową. Czyli dostajemy wiadomość z informacją o zakupie czegoś i w związku z tym tafia do nas np. faktura umieszczona w załączniku. Teraz wystarczy, że otworzymy załącznik, rozpakujemy jego zawartość i następnie ją otworzymy. Spowoduje to uruchomienie szkodliwego oprogramowania, które zaszyfruje wszystkie pliki jakie znajdują się na Twoim urządzeniu.

Po takim zabiegu jedynym rozwiązaniem jest przywrócenie danych z kopii zapasowej (jeśli ją posiadasz) lub jeśli dane są naprawdę ważne musisz zapłacić za klucz deszyfrujący. A to kosztuje i to sporo…

Trzeba mieć świadomość, że to oprogramowanie potrafi rozprzestrzeniać się samodzielnie poprzez tworzenie swoich kopii na wszelkiego rodzaju dyskach do jakich będzie miało dostęp – jego zadaniem jest zainfekowanie jak największej ilości miejsc w nadziei, że w przyszłości ktoś kolejny dokona takiego samego uruchomienia. Administratorzy sieci powinni zwrócić uwagę, czy opcja AutoRun jest wyłączona na każdym sprzęcie – uchroni to przed automatycznymi uruchomieniami tego ransomeware’u np. z poziomu dysków przenośnych. Oprócz AutoRun dodaje się on do AppData\Roaming, co w przypadku urządzeń działających w sieci korporacyjnej pozwala na swobodne rozprzestrzenianie się tego oprogramowania na coraz to nowych stacjach.

Jak się bronić?

Korzystaj z web filteringu, który zablokuje linki do stron z podejrzana zawartością.

Korzystaj z filtrów antyspamowych, które zablokują dostarczanie wiadomości zawierających niebezpieczne załączniki lub linki.

Nie otwieraj plików spakowanych .ZIP nie uruchamiaj nieznanych plików .exe

Twórz regularnie kopie zapasowe swojego systemu i korzystaj z aplikacji umożliwiających wykrywanie szkodliwego oprogramowania – Sophos Clean.

Bardzo ważne jest to, że nie ma jednej definicji opisującej zachowania ransomware typu zCrypt. Ofiary mogą zostać zainfekowane nawet jeśli nigdy nie otrzymały maila ze złośliwym oprogramowaniem w załączniku, nawet gdy nigdy nie zdarzyło im się kliknąć w podejrzany link czy pobrać szkodliwego pliku. Dlatego tak ważnym jest aby użytkownicy mieli świadomość zagrożeń i byli odpowiednio wspierani oprogramowaniem, które zabezpieczy ich dodatkowo przed tego typu zagrożeniem.

Źródło