Search Results for "rodo"

SEMAFOR 2024 podsumowanie

W czwartek i piątek 14-15 marca na PGE Narodowy Odbyła się jedna z ważniejszych imprez IT w rocznym kalendarzu #SEMAFOR. Semafor to konferencja organizowana prze specjalistów z branży IT skupiających się na cyberbezpieczeństwie i audycie….

Szkolenie awareness cyberbezpieczeństwa z warsztatami: KAC i VR

W poniedziałek, 4 marca miałem przyjemność przeprowadzić szkolenie dla około 150 osób, pracowników jednej ze szkół wyższych w Lublinie. Tematyka naszych szkoleń typu „onsite” jest szczegółowo ustalana z osobami, które w danej organizacji odpowiadają za…

Sophos UTM: IPS zawiesza się po aktualizacji do wersji 9.719

Status: Aktualnie obserwowany Po zaktualizowaniu Sophos UTM do wersji 9.719, a więc najnowszej, aplikacja IPS/Snort ulega awarii. W trakcie ponownego uruchamiania silnika produktu możesz zaobserwować tymczasowe problem z obsługą ruchu. Poniżej znajdują się informacje dotyczące…

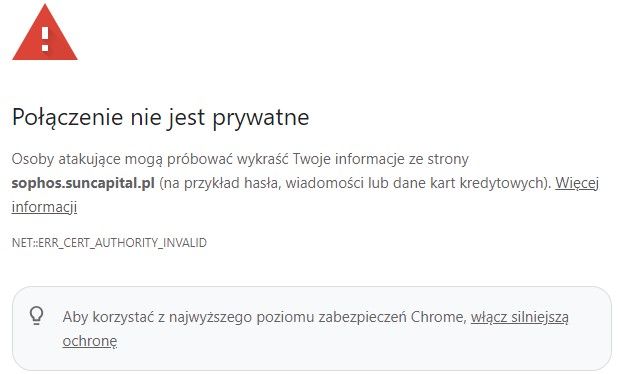

Sophos Endpoint – problem z certyfikatami SSL/TLS – „Twoje połączenie nie jest prywatne” (29.02.2024)

Błąd deszyfrowania SSL/TLS w Sophos Central Intercept X (29.02.2024) W ślad za informacją opublikowaną przez firmę Sophos chcemy poinformować naszych klientów o obserwowanym dzisiaj problemie z deszyfrowaniem ruchu SSL/TLS. Stacje końcowe i serwery uruchomione ponownie…

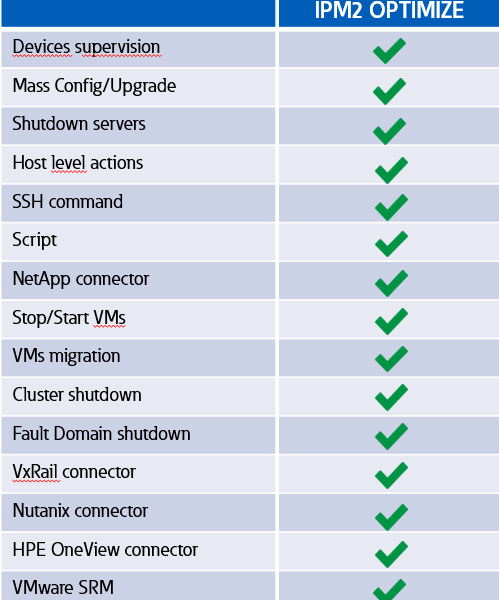

Zarządzanie UPS-ami z Eaton IPM

Intelligent Power Manager (IPM) od EATON to rozwiązanie pozwalające na monitorowanie i zarządzanie automatyzacją procesów w Twojej serwerowni. IPM instalowany jest na serwerze zarządzającym lokalnie w DataCenter lub w pojedynczej serwerowni. System monitoruje urządzenia zasilania…

Spear phishing – dobrze przygotowany i celowy phishing

Spear phishing to taktyka wykorzystywana do kradzieży poufnych danych. Czym jest Spear phishing można najlepiej poznać w pierwszym scenariuszu naszego szklenia #CompanyUnHacked. Spear phishing od zwykłych ataków phishingowych różni ją brak masowego charakteru. W tym…

Błąd krytyczny na stacjach końcowych z Sophosem i Teramind

Użytkownicy oprogramowania antywirusowego Sophos Intercept X, którzy jednocześnie wykorzystywali na swoich stacjach końcowych agenta Teramind, mogli napotkać nieprzyjemną niespodziankę w postaci Niebieskiego Ekranu (BSOD).

Krytyczna podatność w Microsoft Outlook

Nowa krytyczna podatność w Microsoft Outlook umożliwia zdalnym atakującym exploitację i omijanie widoku chronionego aplikacji wchodzących w skład pakietu Office. Podatność odkrył badacz Check Point – Haifei Li. Oznaczono ją jako CVE-2024-21413. Dzięki niej możliwe…

FortiOS – podatność w funkcjonalności VPN

Wczoraj został opublikowany przez producenta komunikat dotyczący krytycznej podatności w usłudze VPN działającej w różnych wersjach systemu operacyjnego FortiOS. Pod jego kontrolą pracują znane i lubiane przez polskich administratorów urządzenia FortiGate. Podatność daje możliwość zdalnemu,…