Relacja z PANCERNIK IT EXPO w Katowicach

Relacja z PANCERNIK IT EXPO w Katowicach – Muzeum Śląskie, 10 października 2024

Dnia 10 października mieliśmy przyjemność uczestniczyć w PANCERNIK IT EXPO, które odbyło się w fascynującym miejscu – Muzeum Śląskim w Katowicach. To wyjątkowe wydarzenie było doskonałą okazją do zapoznania się z nowinkami w obszarze cyberbezpieczeństwa i ochrony danych. Zgromadzono tam liczne stoiska, reprezentujące firmy z całego kraju, które oferowały nowoczesne rozwiązania w zakresie zabezpieczania danych i ochrony przed cyberzagrożeniami. Na uwagę zasługiwała również różnorodność prelekcji – prawdziwa skarbnica wiedzy dla każdego, kto chce być o krok przed cyberprzestępcami!

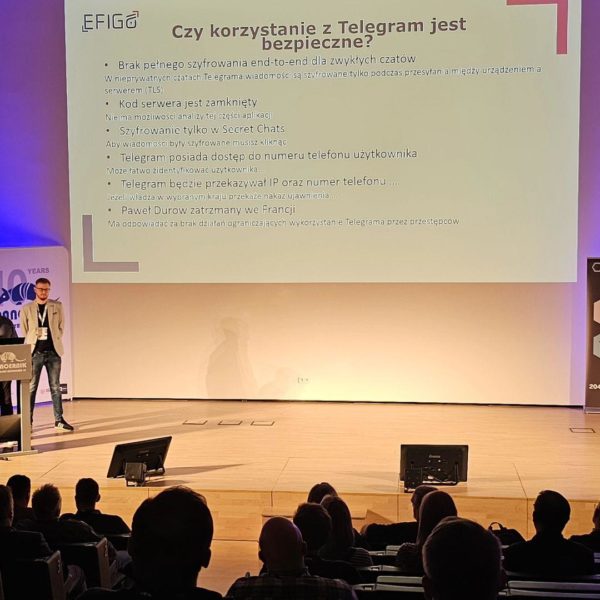

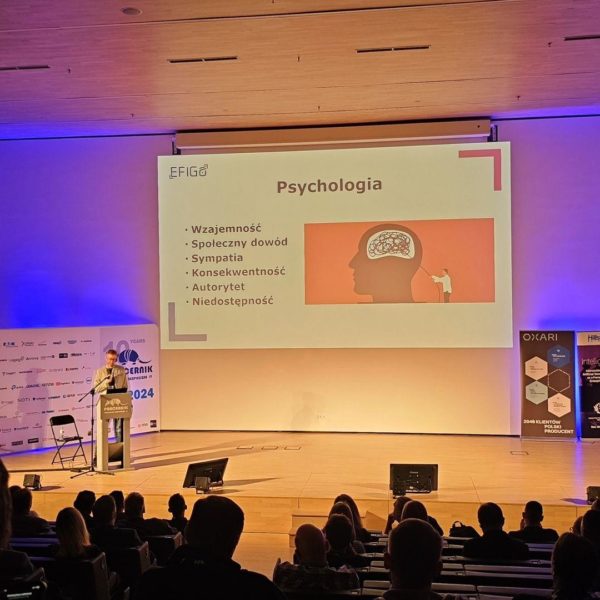

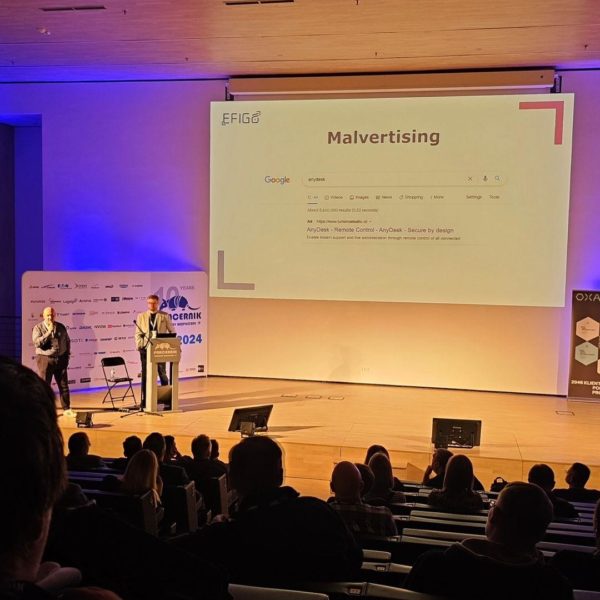

Jednym z najbardziej pamiętnych paneli była prelekcja „Telegram w rękach hackerów: Czy Twoje dane już wyciekły?” oraz „DNA phishingu – przypadki z życia pentestera” prowadzona przez Marcina Tyndę i Maksyma Brzęczka. Zostaliśmy wręcz zaskoczeni liczbą miejsc w sieci, w których mogą znaleźć się nasze prywatne dane! Poznaliśmy między innymi portal „Cebulka”, na którym każdy może sprawdzić, czy jego dane nie wyciekły do internetu. Ciekawostką była też kwestia wykorzystania Telegrama jako głównego kanału dystrybucji informacji o wyciekach – ta platforma jest używana przez cyberprzestępców do dzielenia się informacjami, które pozwalają im personalizować phishing pod kątem zainteresowań swoich ofiar. Eksperci podczas prelekcji omówili szczegółowo, jak hakerzy wykorzystują techniki manipulacji i perswazji opisane przez Roberta Cialdiniego, aby tworzyć skuteczne wiadomości phishingowe, które trafiają do swoich ofiar. Kluczowymi narzędziami, które stosują cyberprzestępcy, są psychologiczne zasady wpływu społecznego, takie jak:

-

Społeczny dowód słuszności – Hakerzy tworzą wiadomości phishingowe, które wyglądają, jakby pochodziły od znanych i zaufanych organizacji lub firm, takich jak banki, instytucje rządowe czy popularne serwisy online. Dzięki temu ofiary są bardziej skłonne zaufać takiej wiadomości, szczególnie jeśli widzą, że „inni” (jak pracownicy, klienci czy znajomi) również „ufają” danemu nadawcy.

-

Autorytet – Przestępcy często podszywają się pod autorytety, takie jak urzędnicy, specjaliści ds. bezpieczeństwa, a nawet prezesi firm. Na przykład, w wiadomościach phishingowych mogą widnieć podpisy osób z wysokiej rangi stanowisk, co ma na celu zbudowanie poczucia autorytetu i wiarygodności. Odbiorcy, widząc imię lub funkcję sugerującą autorytet, łatwiej ulegają manipulacji.

-

Zasada wzajemności – Zdarza się, że hakerzy oferują „darmowe” porady lub bezpłatne raporty dotyczące ochrony danych, co sprawia, że odbiorcy czują się zobowiązani odwzajemnić się, wypełniając formularz lub klikając w link. Przekonująca oferta pomocy czy fałszywe ostrzeżenie jest formą manipulacji, która ma prowadzić do zaufania i oddania własnych danych.

-

Niedostępność – Jedną z najskuteczniejszych technik jest wykorzystanie poczucia pilności. Wiadomości phishingowe często zawierają sformułowania typu „ostatnia szansa” lub „limitowana oferta”, co sprawia, że ofiary odczuwają presję czasu i są mniej skłonne do sprawdzania autentyczności wiadomości. Cialdini udowodnił, że ograniczenie dostępności informacji czy ofert sprawia, że ludzie reagują impulsywnie.

-

Sympatia – Cyberprzestępcy starają się wzbudzić sympatię poprzez personalizowanie wiadomości lub nadawanie jej ciepłego, przyjacielskiego tonu. Ofiary mogą otrzymać e-maile, które naśladują styl komunikacji ich bliskich, znajomych lub współpracowników, co dodatkowo buduje zaufanie. Poprzez budowanie relacji, przestępcy zyskują emocjonalne przywiązanie i skłonność do działania.

-

Zaangażowanie i konsekwencja – Hakerzy często korzystają z sekwencyjnych kroków manipulacji. Najpierw proszą o małe informacje (np. tylko imię i nazwisko), aby później uzyskać dostęp do bardziej wrażliwych danych. Gdy odbiorca zobowiąże się do wykonania jednej, drobnej czynności, jest bardziej skłonny do kontynuowania serii działań, co finalnie może prowadzić do ujawnienia większej ilości informacji.

-

Lęk i poczucie zagrożenia – Wiadomości phishingowe nierzadko zawierają ostrzeżenia o zagrożeniu dla danych, np. informując o „naruszeniu konta”, co wywołuje lęk u odbiorcy. W takiej sytuacji ofiara, będąc pod wpływem silnych emocji, jest bardziej skłonna podjąć działania zgodnie z instrukcjami, jakie podaje haker.