Kategoria - Bezpieczeństwo IT nie tylko dla Orłów

Kulturowe różnice w cyberbezpieczeństwie

Kulturowe różnice w cyberbezpieczeństwie 🔐🌍 W dzisiejszym globalnym świecie, zrozumienie kulturowych aspektów cyberbezpieczeństwa jest kluczowe dla skutecznej ochrony danych. 🛡️ Dlaczego to ważne? Różne kraje mają różne podejścia do prywatności, regulacji i technologii, co wpływa…

Confidence 2024 – relacja zdjęciowa

W Sun Capital kilka miesięcy temu postanowiliśmy wspierać działania non-profit Cyfrowego Skauta z #ISSAPolska. W tym celu przygotowaliśmy aplikację CuhAcademy oraz komiks Wirtualny oszust: „Tajemnica skradzionych haseł”, który jest scenariuszem dla wspomnianej aplikacji szkoleniowej VR….

Cybertek tech Festival i prezentacje Company(un)Hacked

15-16 maja 2024 to data z kolejną ważna imprezą w branży IT #CybertekTechFestival. Naszą aplikację Company(un)hacked promował nasz partner biznesowy, firma ALMA SA. Nasi koledzy z ALMY demonstrowali swoim gościom na stoisku firmowym szkolenie VR…

INSECON 2024 Poznań MTP

15-16 kwietnia na INSECOM mieliśmy okazję wspierać naszą aplikacją stowarzyszenie #ISSAPOLSKA oraz inicjatywę bezpłatnych zajęć cyberhigieny w szkołach, którą realizujemy wraz z #CyfrowySkaut. Samo wydarzenie zostało bardzo dobrze przedstawione przez RMF24

Zapraszamy na Lifehack na PTI w Warszawie

26 marca zgodnie z planem przeprowadziłem warsztaty „Metaverse: Przyszłość Edukacji?„ Mam wrażenie że udało mi się obronić tą tezę. Sam fakt że prezentacja/warsztaty, lifehack oraz dyskusja z planowanych 30 minut przedłużyło się do dwóch godzin….

SEMAFOR 2024 podsumowanie

W czwartek i piątek 14-15 marca na PGE Narodowy Odbyła się jedna z ważniejszych imprez IT w rocznym kalendarzu #SEMAFOR. Semafor to konferencja organizowana prze specjalistów z branży IT skupiających się na cyberbezpieczeństwie i audycie….

Szkolenie awareness cyberbezpieczeństwa z warsztatami: KAC i VR

W poniedziałek, 4 marca miałem przyjemność przeprowadzić szkolenie dla około 150 osób, pracowników jednej ze szkół wyższych w Lublinie. Tematyka naszych szkoleń typu „onsite” jest szczegółowo ustalana z osobami, które w danej organizacji odpowiadają za…

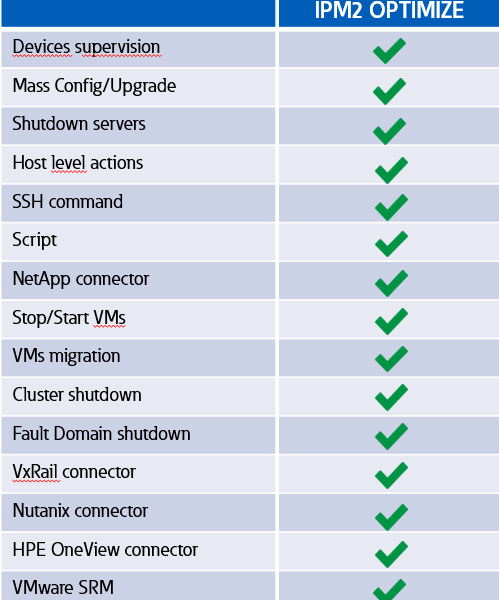

Zarządzanie UPS-ami z Eaton IPM

Intelligent Power Manager (IPM) od EATON to rozwiązanie pozwalające na monitorowanie i zarządzanie automatyzacją procesów w Twojej serwerowni. IPM instalowany jest na serwerze zarządzającym lokalnie w DataCenter lub w pojedynczej serwerowni. System monitoruje urządzenia zasilania…

Spear phishing – dobrze przygotowany i celowy phishing

Spear phishing to taktyka wykorzystywana do kradzieży poufnych danych. Czym jest Spear phishing można najlepiej poznać w pierwszym scenariuszu naszego szklenia #CompanyUnHacked. Spear phishing od zwykłych ataków phishingowych różni ją brak masowego charakteru. W tym…