Archiwum autora

Company Unhacked na Forum G2 we Wrocławiu

Zachęcamy gorąco do udziału w odbywającym się w przyszłym tygodniu, w dn. 18 maja na Tarczyński Arenie – Forum G2 we Wrocławiu. Jest to jedno z jedno z najważniejszych wydarzeń gospodarczych w kraju. Organizatorem Forum…

W jaki sposób przygotować się na wdrożenie Dyrektywy NIS 2?

Jakie kroki należy podjąć w celu przygotowania się na wdrożenie Dyrektywy NIS 2? Dyrektywa NIS 2 (Network and Information Systems Directive) to unijna dyrektywa dotycząca cyberbezpieczeństwa, która wprowadza wymagania dotyczące ochrony systemów informatycznych i sieci…

Forum Cyberbezpieczeństwa we Wrocławiu 14.04.2023

Mamy przyjemność zaprosić na bezpłatne wydarzenie Forum Cyberbezpieczeństwa, które odbędzie się 14 kwietnia 2023 roku we Wrocławiu. To inicjatywa organizowana przez firmę Sun Capital i Giant Lazer, której celem jest budowanie i wzmacnianie systemu cyberbezpieczeństwa…

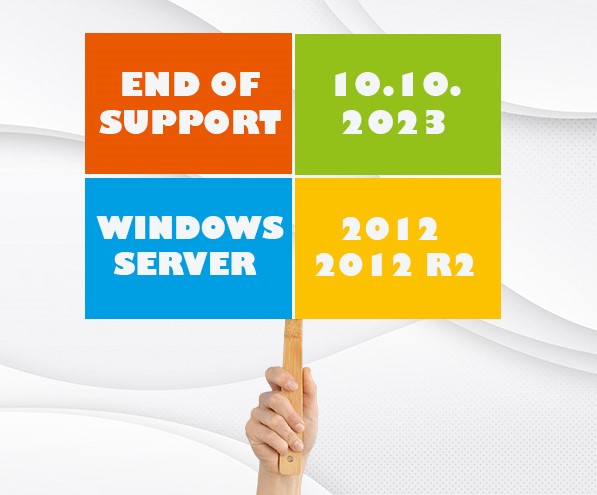

Komunikat Sophosa: Planowane zakończenie wsparcia dla systemów Windows Server 2012 i Windows Server 2012 R2

Microsoft ogłosił koniec wsparcia dla Windows Server 2012 i Windows Server 2012 R2 na dzień 10 października 2023 roku. W związku z tym firma Sophos, ogłosiła jednocześnie datę wygaśnięcia działania produktu Intercept X for Server…

Czym jest Dyrektywa NIS 2? Kogo dotyczy? I jakie odgrywa znaczenie?

Dyrektywa NIS 2 to kolejny krok w kierunku zwiększenia bezpieczeństwa cybernetycznego w Europie. Wprowadzenie nowych regulacji ma na celu zabezpieczenie przed cyberatakami i zagrożeniami związanymi z bezpieczeństwem sieci i systemów informacyjnych. W niniejszym artykule omówimy,…

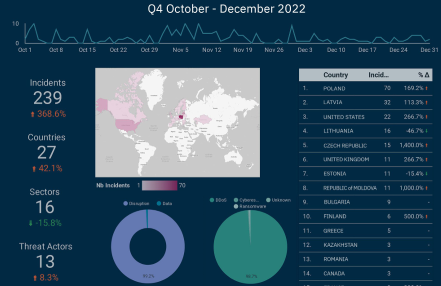

Cyberwojna na Ukrainie: Analiza ataków i ich wpływ na infrastrukturę krytyczną

Cyberataki podczas pierwszego roku wojny na Ukrainie Analiza 1100 ataków cybernetycznych w trakcie pierwszego roku wojny na Ukrainie ujawnia znaczenie cybernetycznego wymiaru wojny. Trwający konflikt zbrojny budzi obawy o szkody wyrządzone ludności oraz infrastrukturze cywilnej….

Bezpieczeństwo poczty e-mail w Twojej firmie – jak działa szyfrowanie i dlaczego jest tak ważne?

W dzisiejszych czasach bezpieczeństwo danych jest kluczowe dla każdej organizacji, zwłaszcza w kontekście wzrostu liczby cyberataków i wycieków danych. Szyfrowanie poczty e-mail to jedno z narzędzi, które pomaga w zabezpieczeniu ważnych informacji. Jak działa szyfrowanie…

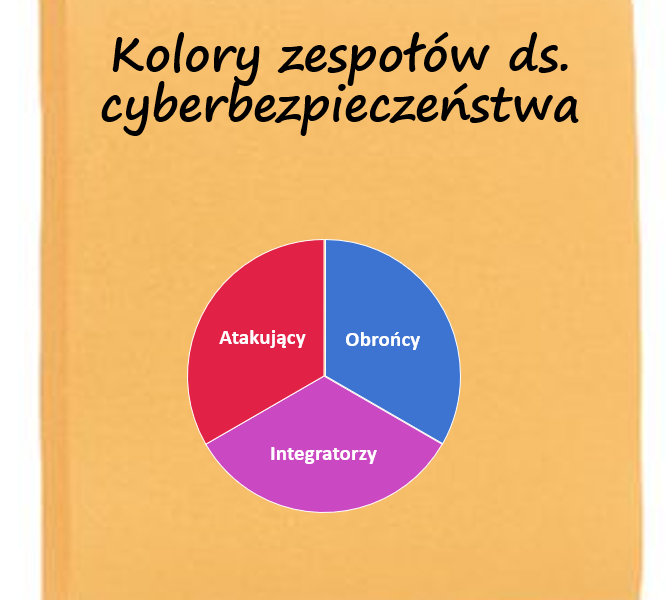

Co oznaczają kolory zespołów ds. cyberbezpieczeństwa ? Bezpieczeństwo IT Nie TYLKO dla orłów

Zapewnienie odpowiedniego poziomu cyberbezpieczeństwa wymaga nie tylko wdrożenia odpowiednich rozwiązań ale jest również często efektem pracy całego zespołu. Wnioskując, aby realizacja zadań przebiegała w niezakłócony sposób ważne jest zdefiniowanie odpowiednich zadań i ról członkom zespołu….