Kategoria - Ogólnie

CAPTCHA – ochrona przed zgadywaniem loginów i haseł w Sophos Firewall

CAPTCHA, zastosowana dyskretnie także w Sophos Firewall, to najprostsza, a jednocześnie jedna z najskuteczniejszych ochrona przed zgadywaniem haseł (tzw. ataki brute force). Jest to mechanizm o tyle wartościowy, co denerwujący (szczególnie, gdy kod jest bardzo…

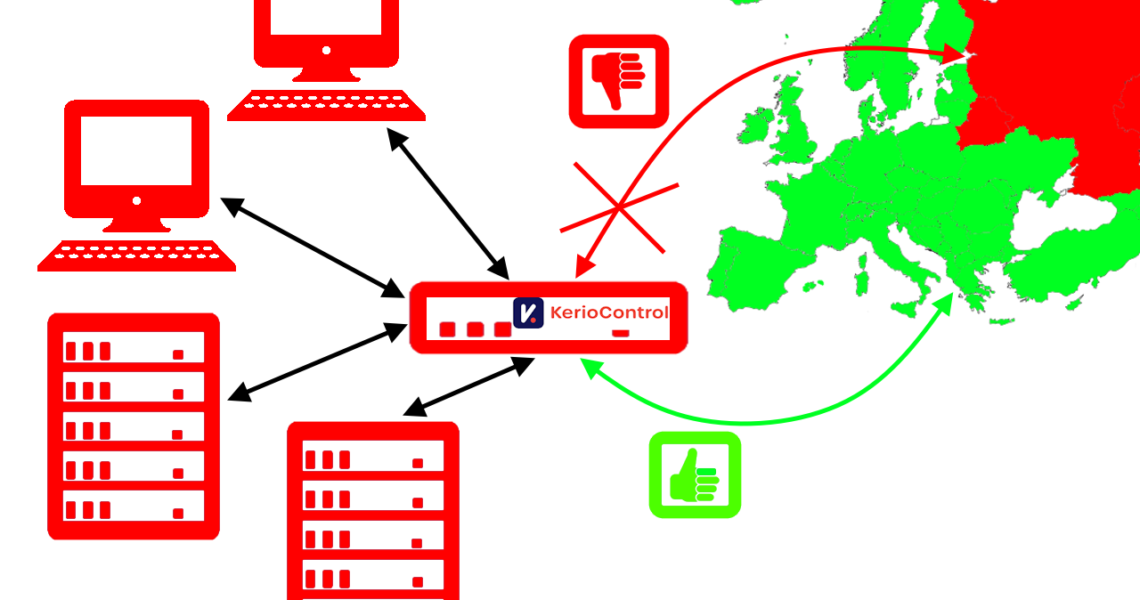

Kerio Control – ręczna aktualizacja bazy kategoryzacji GeoIP

Objawy Gdy funkcja GeoIP w Kerio Control jest włączona, dzienniki Debug mogą wskazywać, że pakiety są odrzucane dla kraju, który nie znajduje się na czarnej liście GeoIP: [24/Jul/2023 08:12:11] {pktdrop} packet dropped: GeoIP filter drop…

Uwierzytelnianie dwuskładnikowe w Kerio Connect

Uwierzytelnianie dwuskładnikowe w Kerio Connect Począwszy od wersji 9.4, Kerio Connect został wzbogacony o uwierzytelnianie dwuskładnikowe (2FA), stanowiące dodatkowe zabezpieczenie przed nieautoryzowanym dostępem. Wykorzystuje ono aplikacje autoryzacyjne dostarczane przez np. Google czy Microsoft, generujące w…

Sophos Central Endpoint dla systemu Mac: błąd aktualizacji

Problem Może wystąpić błąd aktualizacji Sophos Endpoint dla systemu Mac z komunikatem: Download of MacEndpoint failed from server The operation couldn’t be completed (com.sophos.macendpoint.sdds3 error 6001.) Produkty i środowisko Sophos Central Admin Objawy W rejestrze…

Od niewinnych początków do globalnej szachownicy: Odkryj mroczny świat cyberprzestępczości w niezwykłym dokumencie – POLECAMY !

Odc. 1 – Początki cyberprzestępczości Fascynująca historia upowszechnienia internetu oraz wzrostu powiązanej z nim przestępczości. Wypowiedzi ekspertów ds. cyberbezpieczeństwa, ofiar pierwszych ataków oraz funkcjonariuszy organów ścigania. Dowiesz się; co wspólnego z pierwszą zhakowaną stroną ma…

Migracja MailStore Server na nową maszynę

Migracja MailStore Server nie jest operacją, którą wykonuje się często, jednak czasem zachodzi taka konieczność. Powody mogą być różne – konieczność zwiększenia mocy obliczeniowej serwera lub brak miejsca na archiwizowane dane. Czasem przyczyna zostaje narzucona…

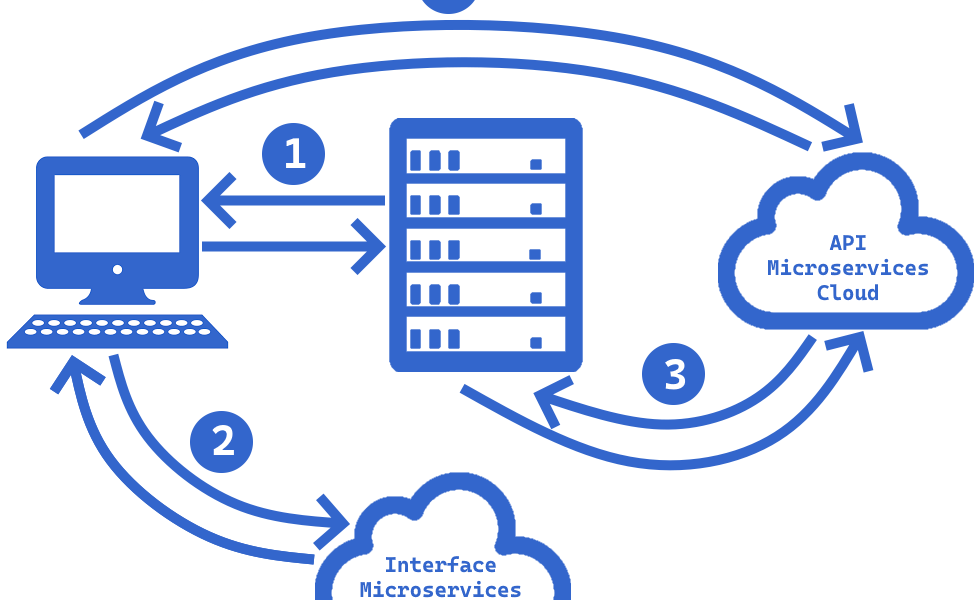

Mikroserwisy w chmurze IceWarp – ogólne informacje

Wraz z wprowadzeniem IceWarp EPOS, mikroserwisy w chmurze odgrywają ważną rolę w rodzinie produktów IceWarp. Pomimo tego, że klient nie musi znać szczegółów działania mikroserwisów, aby uruchomić serwer IceWarp, przedstawiamy krótki ich opis. Dashboard Przeglądarka…

Zarządzanie bezpieczeństwem Sophos MDR teraz także dla posiadaczy Microsoft Defender

Producent zabezpieczeń – firma Sophos poinformowała, że teraz usługa Sophos MDR pozwala na zarządzanie bezpieczeństwem także dla klientów posiadających oprogramowanie Microsoft Defender. Od tej chwili nie tylko klienci Sophos będą mogli czerpać korzyści z posiadania…

Ponad 30 nowości w GFI AppManager 2023.004

GFI Software – producent m.in. cenionych rozwiązań pocztowych (Kerio Connect) oraz firewalli (Kerio Control) poinformował o wydaniu aktualizacji swojej aplikacji do monitorowania oraz zarządzania produktami z własnego portfolio – GFI AppManager. W najnowszej wersji 2023.004…