Kategoria - Bezpieczeństwo IT

Pancernik 2023 czyli relacja z International IT Expo 2023

Pancernik 2023 czyli relacja z International IT Expo 2023 Wczoraj, na Stadionie Śląskim w Chorzowie, mieliśmy okazję uczestniczyć w jednym z najważniejszych wydarzeń w branży IT w Polsce – International IT Expo, znane również jako…

Zapraszamy do odtworzenia meetup na YT odnośnie Dyrektywy NIS 2

📣 26 października 2023r odbył się bardzo ciekawy MEETUP, w którym udział wzięli Paweł Gruszecki, Beata Kwiatkowska, Paweł Mączka, Przemysław Kucharzewski i Krzysztof Konieczny. Spotkanie, w którym Sun Capital i szkolenia cyberbezpieczeństwa CompanyUnHacked reprezentował Krzysztof…

Magentowe dni cyberbezpieczeństwa w T-mobile z CUH

Na całym świecie, także w Polsce, październik traktowany jest jako miesiąc cyberbezpieczeństwa. Wiele firm w tym czasie organizuje dedykowane eventy w tej tematyce. Już w trasie do Warszawy poranek zwiastował dzień w kolorach magenty. Znaki…

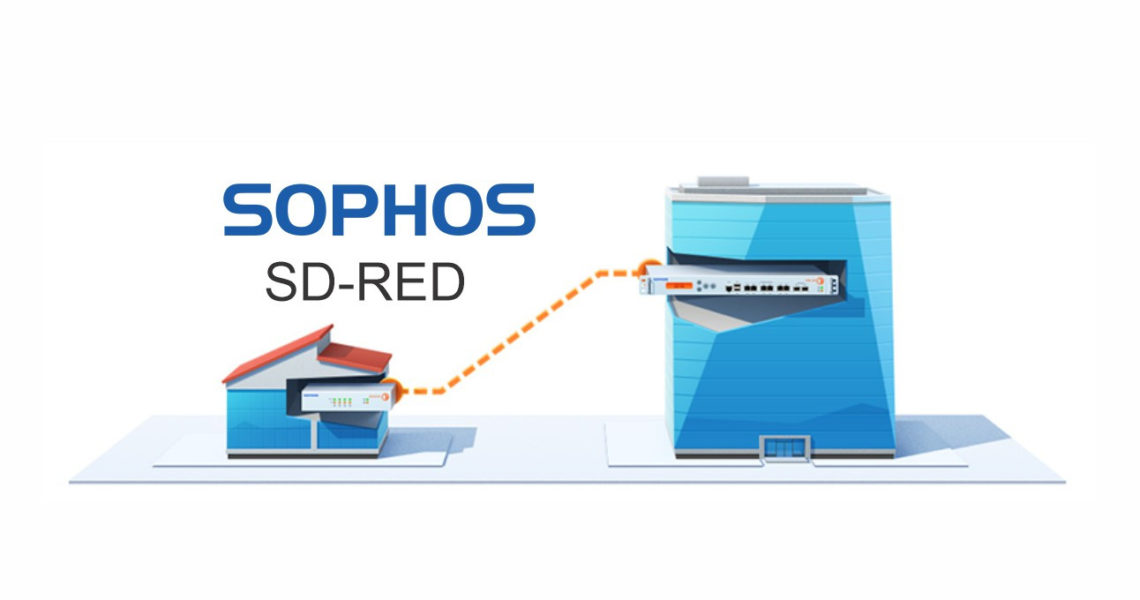

Trzy tryby wdrażania urządzeń RED od Sophos

Urządzenia Sophos typu RED (Remote Ethernet Device) zapewniają prosty sposób bezpiecznego łączenia zdalnych lokalizacji z siecią centralną. Wszystko to odbywa się poprzez utworzeniu tunelu na warstwie drugiej (warstwa łącza danych – data link layer). Instalacja…

Co nowego w SFOSv20?

Z przyjemnością pragniemy ogłosić wszystkim naszym czytelnikom, że Sophos w dniu wczorajszym ogłosił program wczesnego dostępu do nowej wersji systemu SFOSv20 operacyjnego dla Sophos Firewall. Nowy SFOSv20 wprowadza wiele nowych ulepszeń a co najważniejsze najczęściej…

Web Application Firewall – zapora dla aplikacji internetowych

Niemal wszystkie firmy w obecnych czasach korzystają z zapory sieciowej w obawie przed cyberprzestępcami i atakami na organizacje. Jest to naturalny zabieg mający na celu ochronę wewnętrznych serwerów oraz repozytoriów danych z poufnymi informacjami spółki….

Aktualizacja bezpieczeństwa iOS 17.0.1 i iPadOS 17.0.1

W niniejszym artykule omawiamy co wnosi najnowsza aktualizacja dla iOS 17.0.1 i iPadOS 17.0.1, a także zachęcamy użytkowników do jej instalacji. O aktualizacjach bezpieczeństwa Apple W trosce o bezpieczeństwo klientów, Apple nie ujawnia, nie omawia…

SQL Injection – rodzaj ataku na bazy danych

SQL Injection to rodzaj ataku na bazy danych, który wykorzystuje lukę w zabezpieczeniach aplikacji internetowej. Aplikacja ta komunikuje się z bazą danych przy pomocy języka SQL. Niewłaściwie zabezpieczona aplikacja umożliwia atakującemu dostęp do bazy danych…

Security Case Study 2023 i testy CUH

13 września 2023 mieliśmy przyjemność wspierać naszego partnera, firmę Orion na kultowej i prestiżowej imprezie w branży IT. Security Case Study to obowiązkowa pozycja w kalendarzu wydarzeń cyberbezpieczeństwa w Polsce. Dzięki uprzejmości naszego warszawskiego partnera,…